soporte del sistema operativo

| macOS | Windows | Linux | iOS / iPadOS | Android |

|---|---|---|---|---|

| ✅macOS 13+ | ✅ Windows 10+ Empresa |

Acerca de los puntos de referencia de la CEI

Los puntos de referencia CIS son desarrollados por la comunidad a través de un proceso de consenso abierto (CIS WorkBench) con el gobierno, la industria y el mundo académico. Hay más de 100 puntos de referencia en más de 25 familias de proveedores. Cada punto de referencia se envía con dos perfiles:- Nivel 1: configuraciones prudentes y de bajo impacto que brindan un valor de seguridad claro.

- Nivel 2: configuraciones más sólidas y de defensa en profundidad que pueden afectar la usabilidad/rendimiento.

Cómo agregar puntos de referencia CIS

Ejecute este script para generar el archivo YAML de consultas de políticas CIS para su instancia FleetDM:Dónde encajan las herramientas MDM (Fleet/Primo)

Fleet expone consultas de políticas para evaluar el cumplimiento de CIS en macOS 13+ y Windows 10+ (Enterprise). Las políticas no corrigen: aún necesita perfiles MDM y/o scripts para aplicar la configuración, y puede usar automatizaciones para impulsar los flujos de trabajo de corrección. Algunas comprobaciones requieren inscripción MDM y permisos de agente específicos.En macOS

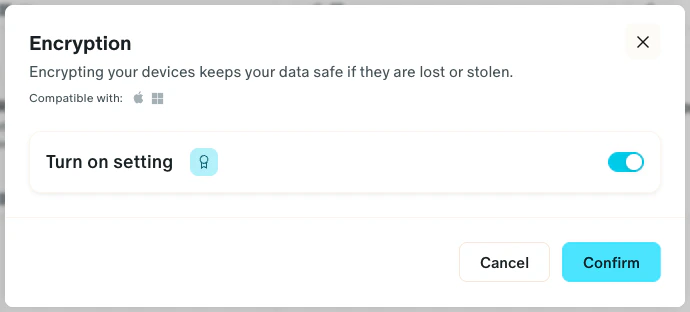

Cifrado de disco

Esta política tiene una plantilla con Primo y funciona para dispositivos macOS y Windows.- En Primo, vaya a MDM > Perfiles

- Seleccione todos los dispositivos

- Haga clic en la tarjeta: Cifrado

- Haga clic en “Activar configuración”

- Finalmente, confirma.

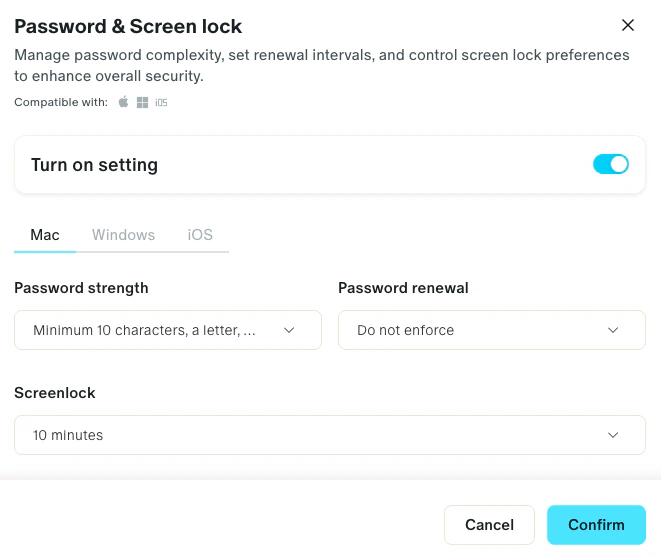

Política de contraseñas y bloqueo automático de pantalla.

Los tiempos de espera de bloqueo breves y las contraseñas seguras ayudan a prevenir ataques como la navegación por el hombro, el uso indebido de información privilegiada y el acceso oportunista a portátiles desatendidos. Esta política tiene una plantilla con Primo y funciona para dispositivos iOS, macOS y Windows.- En Primo, vaya a MDM > Perfiles

- Seleccione todos los dispositivos

- Haga clic en la tarjeta: Contraseña y bloqueo de pantalla

- Haga clic en “Activar configuración”

- Navegue a las pestañas Mac, Windows y iOS para configurar cada una.

- Finalmente, confirma.

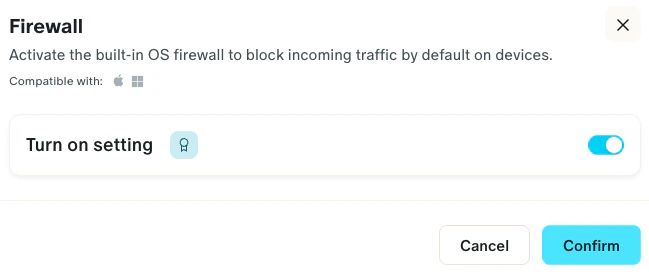

Cortafuegos incorporado

- En Primo, vaya a MDM > Perfiles

- Seleccione todos los dispositivos

- Haga clic en la tarjeta: Firewall

- Haga clic en “activar configuración”

- Finalmente, confirma.

Modo sigiloso del cortafuegos

Ocultarse de ICMP y sondas similares hace que los dispositivos sean más difíciles de enumerar en los análisis y ralentiza la propagación de gusanos. Esta política no tiene una plantilla con Primo y debe configurarse como una configuración de perfil personalizado.- En Primo, vaya a MDM > Perfiles

- Seleccione todos los dispositivos

- Haga clic en la tarjeta: Agregar una configuración MDM personalizada

- Asígnele un nombre (es decir, Bloquear ICMP) y una descripción (es decir, la descripción anterior)

- Para macOS, cargue la siguiente configuración móvil

- Finalmente, confirma.